- PRO Courses Guides New Tech Help Pro Expert Videos About wikiHow Pro Upgrade Sign In

- EDIT Edit this Article

- EXPLORE Tech Help Pro About Us Random Article Quizzes Request a New Article Community Dashboard This Or That Game Popular Categories Arts and Entertainment Artwork Books Movies Computers and Electronics Computers Phone Skills Technology Hacks Health Men's Health Mental Health Women's Health Relationships Dating Love Relationship Issues Hobbies and Crafts Crafts Drawing Games Education & Communication Communication Skills Personal Development Studying Personal Care and Style Fashion Hair Care Personal Hygiene Youth Personal Care School Stuff Dating All Categories Arts and Entertainment Finance and Business Home and Garden Relationship Quizzes Cars & Other Vehicles Food and Entertaining Personal Care and Style Sports and Fitness Computers and Electronics Health Pets and Animals Travel Education & Communication Hobbies and Crafts Philosophy and Religion Work World Family Life Holidays and Traditions Relationships Youth

- Browse Articles

- Learn Something New

- Quizzes Hot

- This Or That Game New

- Train Your Brain

- Explore More

- Support wikiHow

- About wikiHow

- Log in / Sign up

- Education and Communications

- College University and Postgraduate

- Academic Writing

How to Cite an Essay

Last Updated: February 4, 2023 Fact Checked

This article was co-authored by Diya Chaudhuri, PhD and by wikiHow staff writer, Jennifer Mueller, JD . Diya Chaudhuri holds a PhD in Creative Writing (specializing in Poetry) from Georgia State University. She has over 5 years of experience as a writing tutor and instructor for both the University of Florida and Georgia State University. There are 10 references cited in this article, which can be found at the bottom of the page. This article has been fact-checked, ensuring the accuracy of any cited facts and confirming the authority of its sources. This article has been viewed 555,311 times.

If you're writing a research paper, whether as a student or a professional researcher, you might want to use an essay as a source. You'll typically find essays published in another source, such as an edited book or collection. When you discuss or quote from the essay in your paper, use an in-text citation to relate back to the full entry listed in your list of references at the end of your paper. While the information in the full reference entry is basically the same, the format differs depending on whether you're using the Modern Language Association (MLA), American Psychological Association (APA), or Chicago citation method.

Template and Examples

- Example: Potter, Harry.

- Example: Potter, Harry. "My Life with Voldemort."

- Example: Potter, Harry. "My Life with Voldemort." Great Thoughts from Hogwarts Alumni , by Bathilda Backshot,

- Example: Potter, Harry. "My Life with Voldemort." Great Thoughts from Hogwarts Alumni , by Bathilda Backshot, Hogwarts Press, 2019,

- Example: Potter, Harry. "My Life with Voldemort." Great Thoughts from Hogwarts Alumni , by Bathilda Backshot, Hogwarts Press, 2019, pp. 22-42.

MLA Works Cited Entry Format:

LastName, FirstName. "Title of Essay." Title of Collection , by FirstName Last Name, Publisher, Year, pp. ##-##.

- For example, you might write: While the stories may seem like great adventures, the students themselves were terribly frightened to confront Voldemort (Potter 28).

- If you include the author's name in the text of your paper, you only need the page number where the referenced material can be found in the parenthetical at the end of your sentence.

- If you have several authors with the same last name, include each author's first initial in your in-text citation to differentiate them.

- For several titles by the same author, include a shortened version of the title after the author's name (if the title isn't mentioned in your text).

- Example: Granger, H.

- Example: Granger, H. (2018).

- Example: Granger, H. (2018). Adventures in time turning.

- Example: Granger, H. (2018). Adventures in time turning. In M. McGonagall (Ed.), Reflections on my time at Hogwarts

- Example: Granger, H. (2018). Adventures in time turning. In M. McGonagall (Ed.), Reflections on my time at Hogwarts (pp. 92-130). Hogwarts Press.

APA Reference List Entry Format:

LastName, I. (Year). Title of essay. In I. LastName (Ed.), Title of larger work (pp. ##-##). Publisher.

- For example, you might write: By using a time turner, a witch or wizard can appear to others as though they are actually in two places at once (Granger, 2018).

- If you use the author's name in the text of your paper, include the parenthetical with the year immediately after the author's name. For example, you might write: Although technically against the rules, Granger (2018) maintains that her use of a time turner was sanctioned by the head of her house.

- Add page numbers if you quote directly from the source. Simply add a comma after the year, then type the page number or page range where the quoted material can be found, using the abbreviation "p." for a single page or "pp." for a range of pages.

- Example: Weasley, Ron.

- Example: Weasley, Ron. "Best Friend to a Hero."

- Example: Weasley, Ron. "Best Friend to a Hero." In Harry Potter: Wizard, Myth, Legend , edited by Xenophilius Lovegood, 80-92.

- Example: Weasley, Ron. "Best Friend to a Hero." In Harry Potter: Wizard, Myth, Legend , edited by Xenophilius Lovegood, 80-92. Ottery St. Catchpole: Quibbler Books, 2018.

' Chicago Bibliography Format:

LastName, FirstName. "Title of Essay." In Title of Book or Essay Collection , edited by FirstName LastName, ##-##. Location: Publisher, Year.

- Example: Ron Weasley, "Best Friend to a Hero," in Harry Potter: Wizard, Myth, Legend , edited by Xenophilius Lovegood, 80-92 (Ottery St. Catchpole: Quibbler Books, 2018).

- After the first footnote, use a shortened footnote format that includes only the author's last name, the title of the essay, and the page number or page range where the referenced material appears.

Tip: If you use the Chicago author-date system for in-text citation, use the same in-text citation method as APA style.

Community Q&A

You Might Also Like

- ↑ https://style.mla.org/essay-in-authored-textbook/

- ↑ https://owl.purdue.edu/owl/research_and_citation/mla_style/mla_formatting_and_style_guide/mla_works_cited_page_books.html

- ↑ https://utica.libguides.com/c.php?g=703243&p=4991646

- ↑ https://owl.purdue.edu/owl/research_and_citation/mla_style/mla_formatting_and_style_guide/mla_in_text_citations_the_basics.html

- ↑ https://guides.libraries.psu.edu/apaquickguide/intext

- ↑ https://guides.himmelfarb.gwu.edu/c.php?g=27779&p=170363

- ↑ https://owl.purdue.edu/owl/research_and_citation/apa_style/apa_formatting_and_style_guide/in_text_citations_the_basics.html

- ↑ http://libguides.heidelberg.edu/chicago/book/chapter

- ↑ https://librarybestbets.fairfield.edu/citationguides/chicagonotes-bibliography#CollectionofEssays

- ↑ https://libguides.heidelberg.edu/chicago/book/chapter

About This Article

To cite an essay using MLA format, include the name of the author and the page number of the source you’re citing in the in-text citation. For example, if you’re referencing page 123 from a book by John Smith, you would include “(Smith 123)” at the end of the sentence. Alternatively, include the information as part of the sentence, such as “Rathore and Chauhan determined that Himalayan brown bears eat both plants and animals (6652).” Then, make sure that all your in-text citations match the sources in your Works Cited list. For more advice from our Creative Writing reviewer, including how to cite an essay in APA or Chicago Style, keep reading. Did this summary help you? Yes No

- Send fan mail to authors

Reader Success Stories

Mbarek Oukhouya

Mar 7, 2017

Did this article help you?

Sarah Sandy

May 25, 2017

Skyy DeRouge

Nov 14, 2021

Diana Ordaz

Sep 25, 2016

Featured Articles

Trending Articles

Watch Articles

- Terms of Use

- Privacy Policy

- Do Not Sell or Share My Info

- Not Selling Info

Get all the best how-tos!

Sign up for wikiHow's weekly email newsletter

Home / Guides / Citation Guides / How to Cite Sources

How to Cite Sources

Here is a complete list for how to cite sources. Most of these guides present citation guidance and examples in MLA, APA, and Chicago.

If you’re looking for general information on MLA or APA citations , the EasyBib Writing Center was designed for you! It has articles on what’s needed in an MLA in-text citation , how to format an APA paper, what an MLA annotated bibliography is, making an MLA works cited page, and much more!

MLA Format Citation Examples

The Modern Language Association created the MLA Style, currently in its 9th edition, to provide researchers with guidelines for writing and documenting scholarly borrowings. Most often used in the humanities, MLA style (or MLA format ) has been adopted and used by numerous other disciplines, in multiple parts of the world.

MLA provides standard rules to follow so that most research papers are formatted in a similar manner. This makes it easier for readers to comprehend the information. The MLA in-text citation guidelines, MLA works cited standards, and MLA annotated bibliography instructions provide scholars with the information they need to properly cite sources in their research papers, articles, and assignments.

- Book Chapter

- Conference Paper

- Documentary

- Encyclopedia

- Google Images

- Kindle Book

- Memorial Inscription

- Museum Exhibit

- Painting or Artwork

- PowerPoint Presentation

- Sheet Music

- Thesis or Dissertation

- YouTube Video

APA Format Citation Examples

The American Psychological Association created the APA citation style in 1929 as a way to help psychologists, anthropologists, and even business managers establish one common way to cite sources and present content.

APA is used when citing sources for academic articles such as journals, and is intended to help readers better comprehend content, and to avoid language bias wherever possible. The APA style (or APA format ) is now in its 7th edition, and provides citation style guides for virtually any type of resource.

Chicago Style Citation Examples

The Chicago/Turabian style of citing sources is generally used when citing sources for humanities papers, and is best known for its requirement that writers place bibliographic citations at the bottom of a page (in Chicago-format footnotes ) or at the end of a paper (endnotes).

The Turabian and Chicago citation styles are almost identical, but the Turabian style is geared towards student published papers such as theses and dissertations, while the Chicago style provides guidelines for all types of publications. This is why you’ll commonly see Chicago style and Turabian style presented together. The Chicago Manual of Style is currently in its 17th edition, and Turabian’s A Manual for Writers of Research Papers, Theses, and Dissertations is in its 8th edition.

Citing Specific Sources or Events

- Declaration of Independence

- Gettysburg Address

- Martin Luther King Jr. Speech

- President Obama’s Farewell Address

- President Trump’s Inauguration Speech

- White House Press Briefing

Additional FAQs

- Citing Archived Contributors

- Citing a Blog

- Citing a Book Chapter

- Citing a Source in a Foreign Language

- Citing an Image

- Citing a Song

- Citing Special Contributors

- Citing a Translated Article

- Citing a Tweet

6 Interesting Citation Facts

The world of citations may seem cut and dry, but there’s more to them than just specific capitalization rules, MLA in-text citations , and other formatting specifications. Citations have been helping researches document their sources for hundreds of years, and are a great way to learn more about a particular subject area.

Ever wonder what sets all the different styles apart, or how they came to be in the first place? Read on for some interesting facts about citations!

1. There are Over 7,000 Different Citation Styles

You may be familiar with MLA and APA citation styles, but there are actually thousands of citation styles used for all different academic disciplines all across the world. Deciding which one to use can be difficult, so be sure to ask you instructor which one you should be using for your next paper.

2. Some Citation Styles are Named After People

While a majority of citation styles are named for the specific organizations that publish them (i.e. APA is published by the American Psychological Association, and MLA format is named for the Modern Language Association), some are actually named after individuals. The most well-known example of this is perhaps Turabian style, named for Kate L. Turabian, an American educator and writer. She developed this style as a condensed version of the Chicago Manual of Style in order to present a more concise set of rules to students.

3. There are Some Really Specific and Uniquely Named Citation Styles

How specific can citation styles get? The answer is very. For example, the “Flavour and Fragrance Journal” style is based on a bimonthly, peer-reviewed scientific journal published since 1985 by John Wiley & Sons. It publishes original research articles, reviews and special reports on all aspects of flavor and fragrance. Another example is “Nordic Pulp and Paper Research,” a style used by an international scientific magazine covering science and technology for the areas of wood or bio-mass constituents.

4. More citations were created on EasyBib.com in the first quarter of 2018 than there are people in California.

The US Census Bureau estimates that approximately 39.5 million people live in the state of California. Meanwhile, about 43 million citations were made on EasyBib from January to March of 2018. That’s a lot of citations.

5. “Citations” is a Word With a Long History

The word “citations” can be traced back literally thousands of years to the Latin word “citare” meaning “to summon, urge, call; put in sudden motion, call forward; rouse, excite.” The word then took on its more modern meaning and relevance to writing papers in the 1600s, where it became known as the “act of citing or quoting a passage from a book, etc.”

6. Citation Styles are Always Changing

The concept of citations always stays the same. It is a means of preventing plagiarism and demonstrating where you relied on outside sources. The specific style rules, however, can and do change regularly. For example, in 2018 alone, 46 new citation styles were introduced , and 106 updates were made to exiting styles. At EasyBib, we are always on the lookout for ways to improve our styles and opportunities to add new ones to our list.

Why Citations Matter

Here are the ways accurate citations can help your students achieve academic success, and how you can answer the dreaded question, “why should I cite my sources?”

They Give Credit to the Right People

Citing their sources makes sure that the reader can differentiate the student’s original thoughts from those of other researchers. Not only does this make sure that the sources they use receive proper credit for their work, it ensures that the student receives deserved recognition for their unique contributions to the topic. Whether the student is citing in MLA format , APA format , or any other style, citations serve as a natural way to place a student’s work in the broader context of the subject area, and serve as an easy way to gauge their commitment to the project.

They Provide Hard Evidence of Ideas

Having many citations from a wide variety of sources related to their idea means that the student is working on a well-researched and respected subject. Citing sources that back up their claim creates room for fact-checking and further research . And, if they can cite a few sources that have the converse opinion or idea, and then demonstrate to the reader why they believe that that viewpoint is wrong by again citing credible sources, the student is well on their way to winning over the reader and cementing their point of view.

They Promote Originality and Prevent Plagiarism

The point of research projects is not to regurgitate information that can already be found elsewhere. We have Google for that! What the student’s project should aim to do is promote an original idea or a spin on an existing idea, and use reliable sources to promote that idea. Copying or directly referencing a source without proper citation can lead to not only a poor grade, but accusations of academic dishonesty. By citing their sources regularly and accurately, students can easily avoid the trap of plagiarism , and promote further research on their topic.

They Create Better Researchers

By researching sources to back up and promote their ideas, students are becoming better researchers without even knowing it! Each time a new source is read or researched, the student is becoming more engaged with the project and is developing a deeper understanding of the subject area. Proper citations demonstrate a breadth of the student’s reading and dedication to the project itself. By creating citations, students are compelled to make connections between their sources and discern research patterns. Each time they complete this process, they are helping themselves become better researchers and writers overall.

When is the Right Time to Start Making Citations?

Make in-text/parenthetical citations as you need them.

As you are writing your paper, be sure to include references within the text that correspond with references in a works cited or bibliography. These are usually called in-text citations or parenthetical citations in MLA and APA formats. The most effective time to complete these is directly after you have made your reference to another source. For instance, after writing the line from Charles Dickens’ A Tale of Two Cities : “It was the best of times, it was the worst of times…,” you would include a citation like this (depending on your chosen citation style):

(Dickens 11).

This signals to the reader that you have referenced an outside source. What’s great about this system is that the in-text citations serve as a natural list for all of the citations you have made in your paper, which will make completing the works cited page a whole lot easier. After you are done writing, all that will be left for you to do is scan your paper for these references, and then build a works cited page that includes a citation for each one.

Need help creating an MLA works cited page ? Try the MLA format generator on EasyBib.com! We also have a guide on how to format an APA reference page .

2. Understand the General Formatting Rules of Your Citation Style Before You Start Writing

While reading up on paper formatting may not sound exciting, being aware of how your paper should look early on in the paper writing process is super important. Citation styles can dictate more than just the appearance of the citations themselves, but rather can impact the layout of your paper as a whole, with specific guidelines concerning margin width, title treatment, and even font size and spacing. Knowing how to organize your paper before you start writing will ensure that you do not receive a low grade for something as trivial as forgetting a hanging indent.

Don’t know where to start? Here’s a formatting guide on APA format .

3. Double-check All of Your Outside Sources for Relevance and Trustworthiness First

Collecting outside sources that support your research and specific topic is a critical step in writing an effective paper. But before you run to the library and grab the first 20 books you can lay your hands on, keep in mind that selecting a source to include in your paper should not be taken lightly. Before you proceed with using it to backup your ideas, run a quick Internet search for it and see if other scholars in your field have written about it as well. Check to see if there are book reviews about it or peer accolades. If you spot something that seems off to you, you may want to consider leaving it out of your work. Doing this before your start making citations can save you a ton of time in the long run.

Finished with your paper? It may be time to run it through a grammar and plagiarism checker , like the one offered by EasyBib Plus. If you’re just looking to brush up on the basics, our grammar guides are ready anytime you are.

How useful was this post?

Click on a star to rate it!

We are sorry that this post was not useful for you!

Let us improve this post!

Tell us how we can improve this post?

Citation Basics

Harvard Referencing

Plagiarism Basics

Plagiarism Checker

Upload a paper to check for plagiarism against billions of sources and get advanced writing suggestions for clarity and style.

Get Started

Have a language expert improve your writing

Run a free plagiarism check in 10 minutes, automatically generate references for free.

- Knowledge Base

- Referencing

A Quick Guide to Referencing | Cite Your Sources Correctly

Referencing means acknowledging the sources you have used in your writing. Including references helps you support your claims and ensures that you avoid plagiarism .

There are many referencing styles, but they usually consist of two things:

- A citation wherever you refer to a source in your text.

- A reference list or bibliography at the end listing full details of all your sources.

The most common method of referencing in UK universities is Harvard style , which uses author-date citations in the text. Our free Harvard Reference Generator automatically creates accurate references in this style.

Instantly correct all language mistakes in your text

Be assured that you'll submit flawless writing. Upload your document to correct all your mistakes.

Table of contents

Referencing styles, citing your sources with in-text citations, creating your reference list or bibliography, harvard referencing examples, frequently asked questions about referencing.

Each referencing style has different rules for presenting source information. For in-text citations, some use footnotes or endnotes , while others include the author’s surname and date of publication in brackets in the text.

The reference list or bibliography is presented differently in each style, with different rules for things like capitalisation, italics, and quotation marks in references.

Your university will usually tell you which referencing style to use; they may even have their own unique style. Always follow your university’s guidelines, and ask your tutor if you are unsure. The most common styles are summarised below.

Harvard referencing, the most commonly used style at UK universities, uses author–date in-text citations corresponding to an alphabetical bibliography or reference list at the end.

Harvard Referencing Guide

Vancouver referencing, used in biomedicine and other sciences, uses reference numbers in the text corresponding to a numbered reference list at the end.

Vancouver Referencing Guide

APA referencing, used in the social and behavioural sciences, uses author–date in-text citations corresponding to an alphabetical reference list at the end.

APA Referencing Guide APA Reference Generator

MHRA referencing, used in the humanities, uses footnotes in the text with source information, in addition to an alphabetised bibliography at the end.

MHRA Referencing Guide

OSCOLA referencing, used in law, uses footnotes in the text with source information, and an alphabetical bibliography at the end in longer texts.

OSCOLA Referencing Guide

The only proofreading tool specialized in correcting academic writing

The academic proofreading tool has been trained on 1000s of academic texts and by native English editors. Making it the most accurate and reliable proofreading tool for students.

Correct my document today

In-text citations should be used whenever you quote, paraphrase, or refer to information from a source (e.g. a book, article, image, website, or video).

Quoting and paraphrasing

Quoting is when you directly copy some text from a source and enclose it in quotation marks to indicate that it is not your own writing.

Paraphrasing is when you rephrase the original source into your own words. In this case, you don’t use quotation marks, but you still need to include a citation.

In most referencing styles, page numbers are included when you’re quoting or paraphrasing a particular passage. If you are referring to the text as a whole, no page number is needed.

In-text citations

In-text citations are quick references to your sources. In Harvard referencing, you use the author’s surname and the date of publication in brackets.

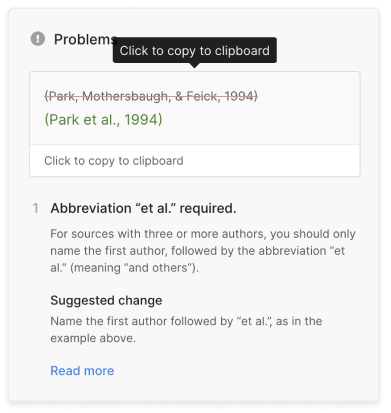

Up to three authors are included in a Harvard in-text citation. If the source has more than three authors, include the first author followed by ‘ et al. ‘

The point of these citations is to direct your reader to the alphabetised reference list, where you give full information about each source. For example, to find the source cited above, the reader would look under ‘J’ in your reference list to find the title and publication details of the source.

Placement of in-text citations

In-text citations should be placed directly after the quotation or information they refer to, usually before a comma or full stop. If a sentence is supported by multiple sources, you can combine them in one set of brackets, separated by a semicolon.

If you mention the author’s name in the text already, you don’t include it in the citation, and you can place the citation immediately after the name.

- Another researcher warns that the results of this method are ‘inconsistent’ (Singh, 2018, p. 13) .

- Previous research has frequently illustrated the pitfalls of this method (Singh, 2018; Jones, 2016) .

- Singh (2018, p. 13) warns that the results of this method are ‘inconsistent’.

The terms ‘bibliography’ and ‘reference list’ are sometimes used interchangeably. Both refer to a list that contains full information on all the sources cited in your text. Sometimes ‘bibliography’ is used to mean a more extensive list, also containing sources that you consulted but did not cite in the text.

A reference list or bibliography is usually mandatory, since in-text citations typically don’t provide full source information. For styles that already include full source information in footnotes (e.g. OSCOLA and Chicago Style ), the bibliography is optional, although your university may still require you to include one.

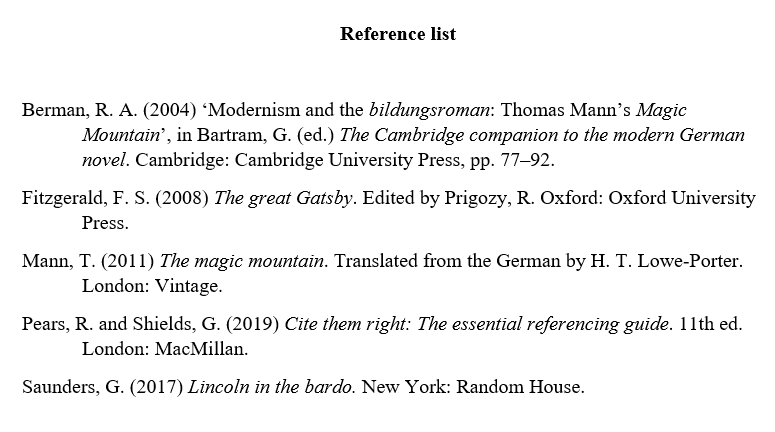

Format of the reference list

Reference lists are usually alphabetised by authors’ last names. Each entry in the list appears on a new line, and a hanging indent is applied if an entry extends onto multiple lines.

Different source information is included for different source types. Each style provides detailed guidelines for exactly what information should be included and how it should be presented.

Below are some examples of reference list entries for common source types in Harvard style.

- Chapter of a book

- Journal article

Prevent plagiarism, run a free check.

Your university should tell you which referencing style to follow. If you’re unsure, check with a supervisor. Commonly used styles include:

- Harvard referencing , the most commonly used style in UK universities.

- MHRA , used in humanities subjects.

- APA , used in the social sciences.

- Vancouver , used in biomedicine.

- OSCOLA , used in law.

Your university may have its own referencing style guide.

If you are allowed to choose which style to follow, we recommend Harvard referencing, as it is a straightforward and widely used style.

References should be included in your text whenever you use words, ideas, or information from a source. A source can be anything from a book or journal article to a website or YouTube video.

If you don’t acknowledge your sources, you can get in trouble for plagiarism .

To avoid plagiarism , always include a reference when you use words, ideas or information from a source. This shows that you are not trying to pass the work of others off as your own.

You must also properly quote or paraphrase the source. If you’re not sure whether you’ve done this correctly, you can use the Scribbr Plagiarism Checker to find and correct any mistakes.

Harvard referencing uses an author–date system. Sources are cited by the author’s last name and the publication year in brackets. Each Harvard in-text citation corresponds to an entry in the alphabetised reference list at the end of the paper.

Vancouver referencing uses a numerical system. Sources are cited by a number in parentheses or superscript. Each number corresponds to a full reference at the end of the paper.

Is this article helpful?

Other students also liked.

- A Quick Guide to Harvard Referencing | Citation Examples

- APA Referencing (7th Ed.) Quick Guide | In-text Citations & References

How to Avoid Plagiarism | Tips on Citing Sources

More interesting articles.

- A Quick Guide to OSCOLA Referencing | Rules & Examples

- Harvard In-Text Citation | A Complete Guide & Examples

- Harvard Referencing for Journal Articles | Templates & Examples

- Harvard Style Bibliography | Format & Examples

- MHRA Referencing | A Quick Guide & Citation Examples

- Reference a Website in Harvard Style | Templates & Examples

- Referencing Books in Harvard Style | Templates & Examples

- Vancouver Referencing | A Quick Guide & Reference Examples

Scribbr APA Citation Checker

An innovative new tool that checks your APA citations with AI software. Say goodbye to inaccurate citations!

How to Write an Academic Essay with References and Citations

#scribendiinc

Written by Scribendi

If you're wondering how to write an academic essay with references, look no further. In this article, we'll discuss how to use in-text citations and references, including how to cite a website, how to cite a book, and how to cite a Tweet, according to various style guides.

You might need to cite sources when writing a paper that references other sources. For example, when writing an essay, you may use information from other works, such as books, articles, or websites. You must then inform readers where this information came from. Failure to do so, even accidentally, is plagiarism—passing off another person's work as your own.

You can avoid plagiarism and show readers where to find information by using citations and references.

Citations tell readers where a piece of information came from. They take the form of footnotes, endnotes, or parenthetical elements, depending on your style guide. In-text citations are usually placed at the end of a sentence containing the relevant information.

A reference list , bibliography, or works cited list at the end of a text provides additional details about these cited sources. This list includes enough publication information allowing readers to look up these sources themselves.

Referencing is important for more than simply avoiding plagiarism. Referring to a trustworthy source shows that the information is reliable. Referring to reliable information can also support your major points and back up your argument.

Learning how to write an academic essay with references and how to use in-text citations will allow you to cite authors who have made similar arguments. This helps show that your argument is objective and not entirely based on personal biases.

How Do You Determine Which Style Guide to Use?

Often, a professor will assign a style guide. The purpose of a style guide is to provide writers with formatting instructions. If your professor has not assigned a style guide, they should still be able to recommend one.

If you are entirely free to choose, pick one that aligns with your field (for example, APA is frequently used for scientific writing).

Some of the most common style guides are as follows:

AP style for journalism

Chicago style for publishing

APA style for scholarly writing (commonly used in scientific fields)

MLA style for scholarly citations (commonly used in English literature fields)

Some journals have their own style guides, so if you plan to publish, check which guide your target journal uses. You can do this by locating your target journal's website and searching for author guidelines.

How Do You Pick Your Sources?

When learning how to write an academic essay with references, you must identify reliable sources that support your argument.

As you read, think critically and evaluate sources for:

Objectivity

Keep detailed notes on the sources so that you can easily find them again, if needed.

Tip: Record these notes in the format of your style guide—your reference list will then be ready to go.

How to Use In-Text Citations in MLA

An in-text citation in MLA includes the author's last name and the relevant page number:

(Author 123)

How to Cite a Website in MLA

Here's how to cite a website in MLA:

Author's last name, First name. "Title of page."

Website. Website Publisher, date. Web. Date

retrieved. <URL>

With information from a real website, this looks like:

Morris, Nancy. "How to Cite a Tweet in APA,

Chicago, and MLA." Scribendi. Scribendi

Inc., n.d. Web. 22 Dec. 2021.

<https://www.scribendi.com/academy/articles/how_to_cite_a_website.en.html>

How Do You Cite a Tweet in MLA ?

MLA uses the full text of a short Tweet (under 140 characters) as its title. Longer Tweets can be shortened using ellipses.

MLA Tweet references should be formatted as follows:

@twitterhandle (Author Name). "Text of Tweet." Twitter, Date Month, Year, time of

publication, URL.

With information from an actual Tweet, this looks like:

@neiltyson (Neil deGrasse Tyson). "You can't use reason to convince anyone out of an

argument that they didn't use reason to get into." Twitter, 29 Sept. 2020, 10:15 p.m.,

https://twitter.com/neiltyson/status/1311127369785192449 .

How to Cite a Book in MLA

Here's how to cite a book in MLA:

Author's last name, First name. Book Title. Publisher, Year.

With publication information from a real book, this looks like:

Montgomery, L.M. Rainbow Valley. Frederick A. Stokes Company, 1919.

How to Cite a Chapter in a Book in MLA

Author's last name, First name. "Title of Chapter." Book Title , edited by Editor Name,

Publisher, Year, pp. page range.

With publication information from an actual book, this looks like:

Ezell, Margaret J.M. "The Social Author: Manuscript Culture, Writers, and Readers." The

Broadview Reader in Book History , edited by Michelle Levy and Tom Mole, Broadview

Press, 2015,pp. 375–394.

How to Cite a Paraphrase in MLA

You can cite a paraphrase in MLA exactly the same way as you would cite a direct quotation.

Make sure to include the author's name (either in the text or in the parenthetical citation) and the relevant page number.

How to Use In-Text Citations in APA

In APA, in-text citations include the author's last name and the year of publication; a page number is included only if a direct quotation is used:

(Author, 2021, p. 123)

How to Cite a Website in APA

Here's how to cite a website in APA:

Author, A. A., & Author, B. B. (Year, Month. date of publication). Title of page. https://URL

Morris, N. (n.d.). How to cite a Tweet in APA, Chicago, and MLA.

https://www.scribendi.com/academy/articles/how_to_cite_a_website.en.html

Tip: Learn more about how to write an academic essay with references to websites .

How Do You Cite a Tweet in APA ?

APA refers to Tweets using their first 20 words.

Tweet references should be formatted as follows:

Author, A. A. [@twitterhandle). (Year, Month. date of publication). First 20 words of the

Tweet. [Tweet] Twitter. URL

When we input information from a real Tweet, this looks like:

deGrasse Tyson, N. [@neiltyson]. (2020, Sept. 29). You can't use reason to convince anyone

out of an argument that they didn't use reason to get into. [Tweet] Twitter.

https://twitter.com/neiltyson/status/1311127369785192449

How to Cite a Book in APA

Here's how to cite a book in APA:

Author, A. A. (Year). Book title. Publisher.

For a real book, this looks like:

Montgomery, L. M. (1919). Rainbow valley.

Frederick A. Stokes Company.

How to Cite a Chapter in a Book in APA

Author, A. A. (Year). Chapter title. In Editor Name (Ed.), Book Title (pp. page range).

With information from a real book, this looks like:

Ezell, M. J. M. (2014). The social author: Manuscript culture, writers, and readers. In

Michelle Levy and Tom Mole (Eds.), The Broadview Reader in Book History (pp. 375–

394). Broadview Press.

Knowing how to cite a book and how to cite a chapter in a book correctly will take you a long way in creating an effective reference list.

How to Cite a Paraphrase in APA

You can cite a paraphrase in APA the same way as you would cite a direct quotation, including the author's name and year of publication.

In APA, you may also choose to pinpoint the page from which the information is taken.

Referencing is an essential part of academic integrity. Learning how to write an academic essay with references and how to use in-text citations shows readers that you did your research and helps them locate your sources.

Learning how to cite a website, how to cite a book, and how to cite a paraphrase can also help you avoid plagiarism —an academic offense with serious consequences for your education or professional reputation.

Scribendi can help format your citations or review your whole paper with our Academic Editing services .

Take Your Essay from Good to Great

Hire an expert academic editor , or get a free sample, about the author.

Scribendi's in-house editors work with writers from all over the globe to perfect their writing. They know that no piece of writing is complete without a professional edit, and they love to see a good piece of writing transformed into a great one. Scribendi's in-house editors are unrivaled in both experience and education, having collectively edited millions of words and obtained numerous degrees. They love consuming caffeinated beverages, reading books of various genres, and relaxing in quiet, dimly lit spaces.

Have You Read?

"The Complete Beginner's Guide to Academic Writing"

Related Posts

APA Style and APA Formatting

How to Research a Term Paper

MLA Formatting and MLA Style: An Introduction

Upload your file(s) so we can calculate your word count, or enter your word count manually.

We will also recommend a service based on the file(s) you upload.

English is not my first language. I need English editing and proofreading so that I sound like a native speaker.

I need to have my journal article, dissertation, or term paper edited and proofread, or I need help with an admissions essay or proposal.

I have a novel, manuscript, play, or ebook. I need editing, copy editing, proofreading, a critique of my work, or a query package.

I need editing and proofreading for my white papers, reports, manuals, press releases, marketing materials, and other business documents.

I need to have my essay, project, assignment, or term paper edited and proofread.

I want to sound professional and to get hired. I have a resume, letter, email, or personal document that I need to have edited and proofread.

Prices include your personal % discount.

Prices include % sales tax ( ).

APA In-Text Citations and Sample Essay 7th Edition

This handout focuses on how to format in-text citations in APA.

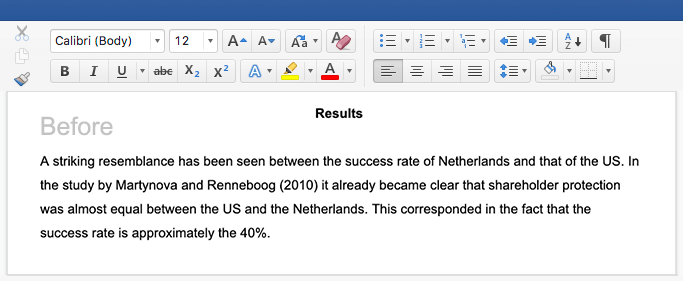

Proper citation of sources is a two-part process . You must first cite each source in the body of your essay; these citations within the essay are called in-text citations . You MUST cite all quoted, paraphrased, or summarized words, ideas, and facts from sources. Without in-text citations, you are technically in danger of plagiarism, even if you have listed your sources at the end of the essay.

In-text citations point the reader to the sources’ information on the references page. The in-text citation typically includes the author's last name and the year of publication. If you use a direct quote, the page number is also provided.

More information can be found on p. 253 of the 7th edition of the Publication Manual of the American Psychological Association.

Citation Rules

Direct quotation with the author named in the text.

Heinze and Lu (2017) stated, “The NFL shifted its responses to institutional change around concussions significantly as the field itself evolved” (p. 509).

Note: The year of publication is listed in parenthesis after the names of the authors, and the page number is listed in parenthesis at the end of the quote.

Direct Quotation without the Author Named in the Text

As the NFL developed as an organization, it “shifted its responses to institutional change around concussions significantly” (Heinze & Lu, 2017, p. 509).

Note: At the end of the quote, the names of the authors, year of publication, and page number are listed in parenthesis.

Paraphrase with 1-2 Authors

As the NFL developed as an organization, its reactions toward concussions also transformed (Heinze & Lu, 2017).

Note: For paraphrases, page numbers are encouraged but not required.

Paraphrase with 3 or More Authors

To work toward solving the issue of violence in prisons begins with determining aspects that might connect with prisoners' violent conduct (Thomson et al., 2019).

Direct Quotation without an Author

The findings were astonishing "in a recent study of parent and adult child relationships" ("Parents and Their Children," 2007, p. 2).

Note: Since the author of the text is not stated, a shortened version of the title is used instead.

Secondary Sources

When using secondary sources, use the phrase "as cited in" and cite the secondary source on the References page.

In 1936, Keynes said, “governments should run deficits when the economy is slow to avoid unemployment” (as cited in Richardson, 2008, p. 257).

Long (Block) Quotations

When using direct quotations of 40 or more words, indent five spaces from the left margin without using quotation marks. The final period should come before the parenthetical citation.

At Meramec, an English department policy states:

To honor and protect their own work and that of others, all students must give credit to proprietary sources that are used for course work. It is assumed that any information that is not documented is either common knowledge in that field or the original work of that student. (St. Louis Community College, 2001, p. 1)

Website Citations

If citing a specific web document without a page number, include the name of the author, date, title of the section, and paragraph number in parentheses:

In America, “Two out of five deaths among U.S. teens are the result of a motor vehicle crash” (National Center for Injury Prevention and Control, 2004, Overview section, para. 1).

Here is a print-friendly version of this content.

Learn more about the APA References page by reviewing this handout .

For information on STLCC's academic integrity policy, check out this webpage .

For additional information on APA, check out STLCC's LibGuide on APA .

Sample Essay

A sample APA essay is available at this link .

- TutorHome |

- IntranetHome |

- Contact the OU Contact the OU Contact the OU |

- Accessibility Accessibility

- StudentHome

- Help Centre

You are here

Help and support.

- Referencing and plagiarism

Quick guide to Harvard referencing (Cite Them Right)

- Site Accessibility: Library Services

Print this page

There are different versions of the Harvard referencing style. This guide is a quick introduction to the commonly-used Cite Them Right version. You will find further guidance available through the OU Library on the Cite Them Right Database .

For help and support with referencing and the full Cite Them Right guide, have a look at the Library’s page on referencing and plagiarism . If you need guidance referencing OU module material you can check out which sections of Cite Them Right are recommended when referencing physical and online module material .

This guide does not apply to OU Law undergraduate students . If you are studying a module beginning with W1xx, W2xx or W3xx, you should refer to the Quick guide to Cite Them Right referencing for Law modules .

Table of contents

In-text citations and full references.

- Secondary referencing

- Page numbers

- Citing multiple sources published in the same year by the same author

Full reference examples

Referencing consists of two elements:

- in-text citations, which are inserted in the body of your text and are included in the word count. An in-text citation gives the author(s) and publication date of a source you are referring to. If the publication date is not given, the phrase 'no date' is used instead of a date. If using direct quotations or you refer to a specific section in the source you also need the page number/s if available, or paragraph number for web pages.

- full references, which are given in alphabetical order in reference list at the end of your work and are not included in the word count. Full references give full bibliographical information for all the sources you have referred to in the body of your text.

To see a reference list and intext citations check out this example assignment on Cite Them Right .

Difference between reference list and bibliography

a reference list only includes sources you have referred to in the body of your text

a bibliography includes sources you have referred to in the body of your text AND sources that were part of your background reading that you did not use in your assignment

Back to top

Examples of in-text citations

You need to include an in-text citation wherever you quote or paraphrase from a source. An in-text citation consists of the last name of the author(s), the year of publication, and a page number if relevant. There are a number of ways of incorporating in-text citations into your work - some examples are provided below. Alternatively you can see examples of setting out in-text citations in Cite Them Right .

Note: When referencing a chapter of an edited book, your in-text citation should give the author(s) of the chapter.

Online module materials

(Includes written online module activities, audio-visual material such as online tutorials, recordings or videos).

When referencing material from module websites, the date of publication is the year you started studying the module.

Surname, Initial. (Year of publication/presentation) 'Title of item'. Module code: Module title . Available at: URL of VLE (Accessed: date).

OR, if there is no named author:

The Open University (Year of publication/presentation) 'Title of item'. Module code: Module title . Available at: URL of VLE (Accessed: date).

Rietdorf, K. and Bootman, M. (2022) 'Topic 3: Rare diseases'. S290: Investigating human health and disease . Available at: https://learn2.open.ac.uk/mod/oucontent/view.php?id=1967195 (Accessed: 24 January 2023).

The Open University (2022) ‘3.1 The purposes of childhood and youth research’. EK313: Issues in research with children and young people . Available at: https://learn2.open.ac.uk/mod/oucontent/view.php?id=1949633§ion=1.3 (Accessed: 24 January 2023).

You can also use this template to reference videos and audio that are hosted on your module website:

The Open University (2022) ‘Video 2.7 An example of a Frith-Happé animation’. SK298: Brain, mind and mental health . Available at: https://learn2.open.ac.uk/mod/oucontent/view.php?id=2013014§ion=4.9.6 (Accessed: 22 November 2022).

The Open University (2022) ‘Audio 2 Interview with Richard Sorabji (Part 2)’. A113: Revolutions . Available at: https://learn2.open.ac.uk/mod/oucontent/view.php?id=1960941§ion=5.6 (Accessed: 22 November 2022).

Note: if a complete journal article has been uploaded to a module website, or if you have seen an article referred to on the website and then accessed the original version, reference the original journal article, and do not mention the module materials. If only an extract from an article is included in your module materials that you want to reference, you should use secondary referencing, with the module materials as the 'cited in' source, as described above.

Surname, Initial. (Year of publication) 'Title of message', Title of discussion board , in Module code: Module title . Available at: URL of VLE (Accessed: date).

Fitzpatrick, M. (2022) ‘A215 - presentation of TMAs', Tutor group discussion & Workbook activities , in A215: Creative writing . Available at: https://learn2.open.ac.uk/mod/forumng/discuss.php?d=4209566 (Accessed: 24 January 2022).

Note: When an ebook looks like a printed book, with publication details and pagination, reference as a printed book.

Surname, Initial. (Year of publication) Title . Edition if later than first. Place of publication: publisher. Series and volume number if relevant.

For ebooks that do not contain print publication details

Surname, Initial. (Year of publication) Title of book . Available at: DOI or URL (Accessed: date).

Example with one author:

Bell, J. (2014) Doing your research project . Maidenhead: Open University Press.

Adams, D. (1979) The hitchhiker's guide to the galaxy . Available at: http://www.amazon.co.uk/kindle-ebooks (Accessed: 23 June 2021).

Example with two or three authors:

Goddard, J. and Barrett, S. (2015) The health needs of young people leaving care . Norwich: University of East Anglia, School of Social Work and Psychosocial Studies.

Example with four or more authors:

Young, H.D. et al. (2015) Sears and Zemansky's university physics . San Francisco, CA: Addison-Wesley.

Note: You can choose one or other method to reference four or more authors (unless your School requires you to name all authors in your reference list) and your approach should be consistent.

Note: Books that have an editor, or editors, where each chapter is written by a different author or authors.

Surname of chapter author, Initial. (Year of publication) 'Title of chapter or section', in Initial. Surname of book editor (ed.) Title of book . Place of publication: publisher, Page reference.

Franklin, A.W. (2012) 'Management of the problem', in S.M. Smith (ed.) The maltreatment of children . Lancaster: MTP, pp. 83–95.

Surname, Initial. (Year of publication) 'Title of article', Title of Journal , volume number (issue number), page reference.

If accessed online:

Surname, Initial. (Year of publication) 'Title of article', Title of Journal , volume number (issue number), page reference. Available at: DOI or URL (if required) (Accessed: date).

Shirazi, T. (2010) 'Successful teaching placements in secondary schools: achieving QTS practical handbooks', European Journal of Teacher Education , 33(3), pp. 323–326.

Shirazi, T. (2010) 'Successful teaching placements in secondary schools: achieving QTS practical handbooks', European Journal of Teacher Education , 33(3), pp. 323–326. Available at: https://libezproxy.open.ac.uk/login?url=https://search.ebscohost.com/log... (Accessed: 27 January 2023).

Barke, M. and Mowl, G. (2016) 'Málaga – a failed resort of the early twentieth century?', Journal of Tourism History , 2(3), pp. 187–212. Available at: https://doi.org/10.1080/1755182X.2010.523145

Surname, Initial. (Year of publication) 'Title of article', Title of Newspaper , Day and month, Page reference.

Surname, Initial. (Year of publication) 'Title of article', Title of Newspaper , Day and month, Page reference if available. Available at: URL (Accessed: date).

Mansell, W. and Bloom, A. (2012) ‘£10,000 carrot to tempt physics experts’, The Guardian , 20 June, p. 5.

Roberts, D. and Ackerman, S. (2013) 'US draft resolution allows Obama 90 days for military action against Syria', The Guardian , 4 September. Available at: http://www.theguardian.com/world/2013/sep/04/syria-strikes-draft-resolut... (Accessed: 9 September 2015).

Surname, Initial. (Year that the site was published/last updated) Title of web page . Available at: URL (Accessed: date).

Organisation (Year that the page was last updated) Title of web page . Available at: URL (Accessed: date).

Robinson, J. (2007) Social variation across the UK . Available at: https://www.bl.uk/british-accents-and-dialects/articles/social-variation... (Accessed: 21 November 2021).

The British Psychological Society (2018) Code of Ethics and Conduct . Available at: https://www.bps.org.uk/news-and-policy/bps-code-ethics-and-conduct (Accessed: 22 March 2019).

Note: Cite Them Right Online offers guidance for referencing webpages that do not include authors' names and dates. However, be extra vigilant about the suitability of such webpages.

Surname, Initial. (Year) Title of photograph . Available at: URL (Accessed: date).

Kitton, J. (2013) Golden sunset . Available at: https://www.jameskittophotography.co.uk/photo_8692150.html (Accessed: 21 November 2021).

stanitsa_dance (2021) Cossack dance ensemble . Available at: https://www.instagram.com/p/COI_slphWJ_/ (Accessed: 13 June 2023).

Note: If no title can be found then replace it with a short description.

- Frequently Asked Questions

- Getting started with the online library

- Disabled user support

- Finding resources for your assignment

- Finding ejournals and articles

- Access eresources using Google Scholar

- Help with online resources

- Finding and using books and theses

- Finding information on your research topic

- Canllaw Cyflym i Gyfeirnodi Harvard (Cite Them Right)

- Quick guide to Cite Them Right referencing for Law modules

- The Classical Studies guide to referencing

- Bibliographic management

- What if I cannot find the reference type I need in my referencing guide?

- I have found a web page with no author, date or publisher - how do I reference it?

- Training and skills

- Study materials

- Using other libraries and SCONUL Access

- Borrowing at the Walton Hall Library

- OU Glossary

- Contacting the helpdesk

Smarter searching with library databases

Monday, 18 March, 2024 - 07:00

Learn how to access library databases, take advantage of the functionality they offer, and devise a proper search technique.

Library Helpdesk

Chat to a Librarian - Available 24/7

Other ways to contact the Library Helpdesk

The Open University

- Study with us

- Supported distance learning

- Funding your studies

- International students

- Global reputation

- Apprenticeships

- Develop your workforce

- News & media

- Contact the OU

Undergraduate

- Arts and Humanities

- Art History

- Business and Management

- Combined Studies

- Computing and IT

- Counselling

- Creative Writing

- Criminology

- Early Years

- Electronic Engineering

- Engineering

- Environment

- Film and Media

- Health and Social Care

- Health and Wellbeing

- Health Sciences

- International Studies

- Mathematics

- Mental Health

- Nursing and Healthcare

- Religious Studies

- Social Sciences

- Social Work

- Software Engineering

- Sport and Fitness

Postgraduate

- Postgraduate study

- Research degrees

- Masters in Art History (MA)

- Masters in Computing (MSc)

- Masters in Creative Writing (MA)

- Masters degree in Education

- Masters in Engineering (MSc)

- Masters in English Literature (MA)

- Masters in History (MA)

- Master of Laws (LLM)

- Masters in Mathematics (MSc)

- Masters in Psychology (MSc)

- A to Z of Masters degrees

- Accessibility statement

- Conditions of use

- Privacy policy

- Cookie policy

- Manage cookie preferences

- Modern slavery act (pdf 149kb)

Follow us on Social media

- Student Policies and Regulations

- Student Charter

- System Status

- Contact the OU Contact the OU

- Modern Slavery Act (pdf 149kb)

© . . .

Penn State University Libraries

Apa quick citation guide.

- In-text Citation

- Citing Generative AI

- Citing Web Pages and Social Media

- Citing Articles

- Citing Books

- Citing Business Reports

- Other Formats

- APA Style Quiz

Using In-text Citation

Include an in-text citation when you refer to, summarize, paraphrase, or quote from another source. For every in-text citation in your paper, there must be a corresponding entry in your reference list.

APA in-text citation style uses the author's last name and the year of publication, for example: (Field, 2005). For direct quotations, include the page number as well, for example: (Field, 2005, p. 14). For sources such as websites and e-books that have no page numbers , use a paragraph number, for example: (Field, 2005, para. 1). More information on direct quotation of sources without pagination is given on the APA Style and Grammar Guidelines web page.

Example paragraph with in-text citation

A few researchers in the linguistics field have developed training programs designed to improve native speakers' ability to understand accented speech (Derwing et al., 2002; Thomas, 2004). Their training techniques are based on the research described above indicating that comprehension improves with exposure to non-native speech. Derwing et al. (2002) conducted their training with students preparing to be social workers, but note that other professionals who work with non-native speakers could benefit from a similar program.

Derwing, T. M., Rossiter, M. J., & Munro, M. J. (2002). Teaching native speakers to listen to foreign-accented speech. Journal of Multilingual and Multicultural Development , 23 (4), 245-259.

Thomas, H. K. (2004). Training strategies for improving listeners' comprehension of foreign-accented speech (Doctoral dissertation). University of Colorado, Boulder.

Citing Web Pages In Text

Cite web pages in text as you would any other source, using the author and date if known. Keep in mind that the author may be an organization rather than a person. For sources with no author, use the title in place of an author.

For sources with no date use n.d. (for no date) in place of the year: (Smith, n.d.). For more information on citations for sources with no date or other missing information see the page on missing reference information on the APA Style and Grammar Guidelines web page.

Below are examples of using in-text citation with web pages.

Web page with author:

In-text citation

Heavy social media use can be linked to depression and other mental disorders in teens (Asmelash, 2019).

Reference entry

Asmelash, L. (2019, August 14). Social media use may harm teens' mental health by disrupting positive activities, study says . CNN. https://www.cnn.com/2019/08/13/health/social-media-mental-health-trnd/index.html

Web page with organizational author:

More than 300 million people worldwide are affected by depression (World Health Organization, 2018).

World Health Organization. (2018, March 22). Depression . https://www.who.int/en/news-room/fact-sheets/detail/depression

Web page with no date:

Establishing regular routines, such as exercise, can help survivors of disasters recover from trauma (American Psychological Association [APA], n.d.).

American Psychological Association. (n.d.). Recovering emotionally from disaste r. http://www.apa.org/helpcenter/recovering-disasters.aspx

General Guidelines

In-text references should immediately follow the title, word, or phrase to which they are directly relevant, rather than appearing at the end of long clauses or sentences. In-text references should always precede punctuation marks. Below are examples of using in-text citation.

Author's name in parentheses:

One study found that the most important element in comprehending non-native speech is familiarity with the topic (Gass & Varonis, 1984).

Author's name part of narrative:

Gass and Varonis (1984) found that the most important element in comprehending non-native speech is familiarity with the topic.

Group as author: First citation: (American Psychological Association [APA], 2015) Subsequent citation: (APA, 2015)

Multiple works: (separate each work with semi-colons)

Research shows that listening to a particular accent improves comprehension of accented speech in general (Gass & Varonis, 1984; Krech Thomas, 2004).

Direct quote: (include page number and place quotation marks around the direct quote)

One study found that “the listener's familiarity with the topic of discourse greatly facilitates the interpretation of the entire message” (Gass & Varonis, 1984, p. 85).

Gass and Varonis (1984) found that “the listener’s familiarity with the topic of discourse greatly facilitates the interpretation of the entire message” (p. 85).

Note: For direct quotations of more than 40 words , display the quote as an indented block of text without quotation marks and include the authors’ names, year, and page number in parentheses at the end of the quote. For example:

This suggests that familiarity with nonnative speech in general, although it is clearly not as important a variable as topic familiarity, may indeed have some effect. That is, prior experience with nonnative speech, such as that gained by listening to the reading, facilitates comprehension. (Gass & Varonis, 1984, p. 77)

Works by Multiple Authors

APA style has specific rules for citing works by multiple authors. Use the following guidelines to determine how to correctly cite works by multiple authors in text. For more information on citing works by multiple authors see the APA Style and Grammar Guidelines page on in-text citation .

Note: When using multiple authors' names as part of your narrative, rather than in parentheses, always spell out the word and. For multiple authors' names within a parenthetic citation, use &.

One author: (Field, 2005)

Two authors: (Gass & Varonis, 1984)

Three or more authors: (Tremblay et al., 2010)

- << Previous: Overview

- Next: Citing Generative AI >>

- Last Updated: Jul 19, 2023 2:50 PM

- URL: https://guides.libraries.psu.edu/apaquickguide

Have a language expert improve your writing

Run a free plagiarism check in 10 minutes, generate accurate citations for free.

- Knowledge Base

- Working with sources

- How to Quote | Citing Quotes in APA, MLA & Chicago

How to Quote | Citing Quotes in APA, MLA & Chicago

Published on April 15, 2022 by Shona McCombes and Jack Caulfield. Revised on May 31, 2023.

Quoting means copying a passage of someone else’s words and crediting the source. To quote a source, you must ensure:

- The quoted text is enclosed in quotation marks or formatted as a block quote

- The original author is correctly cited

- The text is identical to the original

The exact format of a quote depends on its length and on which citation style you are using. Quoting and citing correctly is essential to avoid plagiarism which is easy to detect with a good plagiarism checker .

Table of contents

How to cite a quote in apa, mla and chicago, introducing quotes, quotes within quotes, shortening or altering a quote, block quotes, when should i use quotes, other interesting articles, frequently asked questions about quoting sources.

Every time you quote, you must cite the source correctly . This looks slightly different depending on the citation style you’re using. Three of the most common styles are APA , MLA , and Chicago .

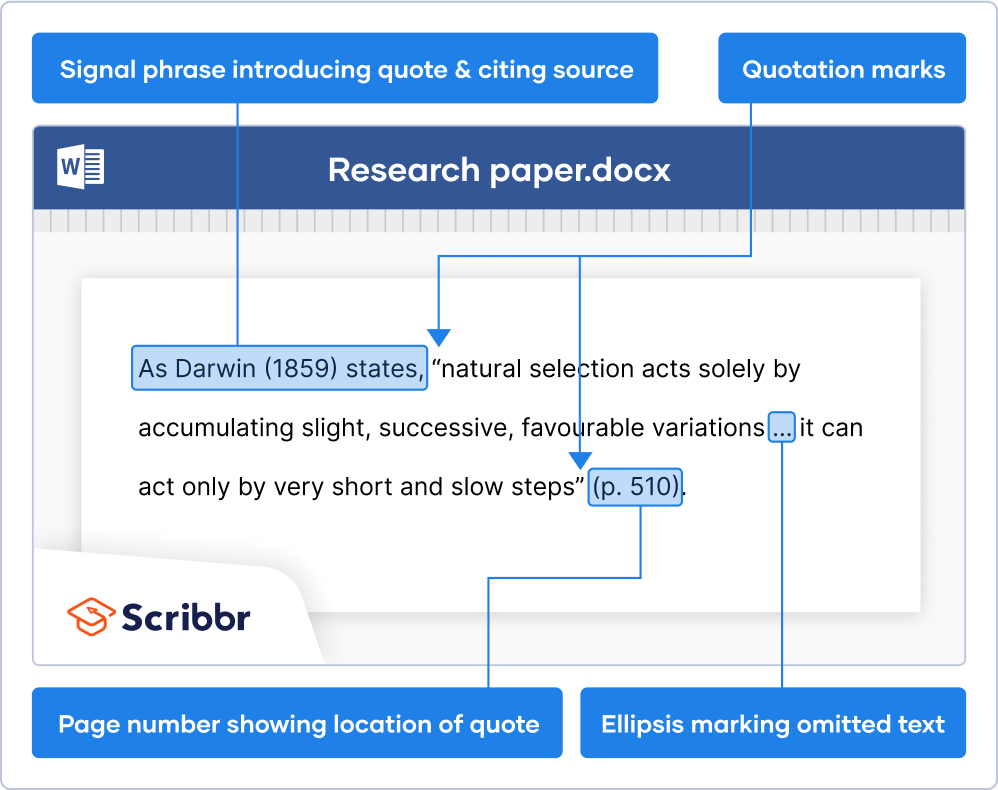

Citing a quote in APA Style

To cite a direct quote in APA , you must include the author’s last name, the year, and a page number, all separated by commas . If the quote appears on a single page, use “p.”; if it spans a page range, use “pp.”

An APA in-text citation can be parenthetical or narrative. In a parenthetical citation , you place all the information in parentheses after the quote. In a narrative citation , you name the author in your sentence (followed by the year), and place the page number after the quote.

Punctuation marks such as periods and commas are placed after the citation, not within the quotation marks .

- Evolution is a gradual process that “can act only by very short and slow steps” (Darwin, 1859, p. 510) .

- Darwin (1859) explains that evolution “can act only by very short and slow steps” (p. 510) .

Complete guide to APA

Citing a quote in mla style.

An MLA in-text citation includes only the author’s last name and a page number. As in APA, it can be parenthetical or narrative, and a period (or other punctuation mark) appears after the citation.

- Evolution is a gradual process that “can act only by very short and slow steps” (Darwin 510) .

- Darwin explains that evolution “can act only by very short and slow steps” (510) .

Complete guide to MLA

Citing a quote in chicago style.

Chicago style uses Chicago footnotes to cite sources. A note, indicated by a superscript number placed directly after the quote, specifies the author, title, and page number—or sometimes fuller information .

Unlike with parenthetical citations, in this style, the period or other punctuation mark should appear within the quotation marks, followed by the footnote number.

Complete guide to Chicago style

Prevent plagiarism. Run a free check.

Make sure you integrate quotes properly into your text by introducing them in your own words, showing the reader why you’re including the quote and providing any context necessary to understand it. Don’t present quotations as stand-alone sentences.

There are three main strategies you can use to introduce quotes in a grammatically correct way:

- Add an introductory sentence

- Use an introductory signal phrase

- Integrate the quote into your own sentence

The following examples use APA Style citations, but these strategies can be used in all styles.

Introductory sentence

Introduce the quote with a full sentence ending in a colon . Don’t use a colon if the text before the quote isn’t a full sentence.

If you name the author in your sentence, you may use present-tense verbs , such as “states,” “argues,” “explains,” “writes,” or “reports,” to describe the content of the quote.

- In Denmark, a recent poll shows that: “A membership referendum held today would be backed by 55 percent of Danish voters” (Levring, 2018, p. 3).

- In Denmark, a recent poll shows that support for the EU has grown since the Brexit vote: “A membership referendum held today would be backed by 55 percent of Danish voters” (Levring, 2018, p. 3).

- Levring (2018) reports that support for the EU has grown since the Brexit vote: “A membership referendum held today would be backed by 55 percent of Danish voters” (p. 3).

Introductory signal phrase

You can also use a signal phrase that mentions the author or source, but doesn’t form a full sentence. In this case, you follow the phrase with a comma instead of a colon.

- According to a recent poll, “A membership referendum held today would be backed by 55 percent of Danish voters” (Levring, 2018, p. 3).

- As Levring (2018) explains, “A membership referendum held today would be backed by 55 percent of Danish voters” (p. 3).

Integrated into your own sentence

To quote a phrase that doesn’t form a full sentence, you can also integrate it as part of your sentence, without any extra punctuation .

- A recent poll suggests that EU membership “would be backed by 55 percent of Danish voters” in a referendum (Levring, 2018, p. 3).

- Levring (2018) reports that EU membership “would be backed by 55 percent of Danish voters” in a referendum (p. 3).

When you quote text that itself contains another quote, this is called a nested quotation or a quote within a quote. It may occur, for example, when quoting dialogue from a novel.

To distinguish this quote from the surrounding quote, you enclose it in single (instead of double) quotation marks (even if this involves changing the punctuation from the original text). Make sure to close both sets of quotation marks at the appropriate moments.

Note that if you only quote the nested quotation itself, and not the surrounding text, you can just use double quotation marks.

- Carraway introduces his narrative by quoting his father: “ “ Whenever you feel like criticizing anyone, ” he told me, “ just remember that all the people in this world haven’t had the advantages that you’ve had ” ” (Fitzgerald 1).

- Carraway introduces his narrative by quoting his father: “‘Whenever you feel like criticizing anyone,’ he told me, ‘just remember that all the people in this world haven’t had the advantages that you’ve had ” (Fitzgerald 1).

- Carraway introduces his narrative by quoting his father: “‘Whenever you feel like criticizing anyone,’ he told me, ‘just remember that all the people in this world haven’t had the advantages that you’ve had’” (Fitzgerald 1).

- Carraway begins by quoting his father’s invocation to “remember that all the people in this world haven’t had the advantages that you’ve had” (Fitzgerald 1).

Note: When the quoted text in the source comes from another source, it’s best to just find that original source in order to quote it directly. If you can’t find the original source, you can instead cite it indirectly .

Often, incorporating a quote smoothly into your text requires you to make some changes to the original text. It’s fine to do this, as long as you clearly mark the changes you’ve made to the quote.

Shortening a quote

If some parts of a passage are redundant or irrelevant, you can shorten the quote by removing words, phrases, or sentences and replacing them with an ellipsis (…). Put a space before and after the ellipsis.

Be careful that removing the words doesn’t change the meaning. The ellipsis indicates that some text has been removed, but the shortened quote should still accurately represent the author’s point.

Altering a quote

You can add or replace words in a quote when necessary. This might be because the original text doesn’t fit grammatically with your sentence (e.g., it’s in a different verb tense), or because extra information is needed to clarify the quote’s meaning.

Use brackets to distinguish words that you have added from words that were present in the original text.

The Latin term “ sic ” is used to indicate a (factual or grammatical) mistake in a quotation. It shows the reader that the mistake is from the quoted material, not a typo of your own.

In some cases, it can be useful to italicize part of a quotation to add emphasis, showing the reader that this is the key part to pay attention to. Use the phrase “emphasis added” to show that the italics were not part of the original text.

You usually don’t need to use brackets to indicate minor changes to punctuation or capitalization made to ensure the quote fits the style of your text.

The only proofreading tool specialized in correcting academic writing - try for free!

The academic proofreading tool has been trained on 1000s of academic texts and by native English editors. Making it the most accurate and reliable proofreading tool for students.

Try for free

If you quote more than a few lines from a source, you must format it as a block quote . Instead of using quotation marks, you set the quote on a new line and indent it so that it forms a separate block of text.

Block quotes are cited just like regular quotes, except that if the quote ends with a period, the citation appears after the period.

To the end of his days Bilbo could never remember how he found himself outside, without a hat, a walking-stick or any money, or anything that he usually took when he went out; leaving his second breakfast half-finished and quite unwashed-up, pushing his keys into Gandalf’s hands, and running as fast as his furry feet could carry him down the lane, past the great Mill, across The Water, and then on for a mile or more. (16)

Avoid relying too heavily on quotes in academic writing . To integrate a source , it’s often best to paraphrase , which means putting the passage in your own words. This helps you integrate information smoothly and keeps your own voice dominant.

However, there are some situations in which quoting is more appropriate.

When focusing on language

If you want to comment on how the author uses language (for example, in literary analysis ), it’s necessary to quote so that the reader can see the exact passage you are referring to.

When giving evidence

To convince the reader of your argument, interpretation or position on a topic, it’s often helpful to include quotes that support your point. Quotes from primary sources (for example, interview transcripts or historical documents) are especially credible as evidence.

When presenting an author’s position or definition

When you’re referring to secondary sources such as scholarly books and journal articles, try to put others’ ideas in your own words when possible.

But if a passage does a great job at expressing, explaining, or defining something, and it would be very difficult to paraphrase without changing the meaning or losing the weakening the idea’s impact, it’s worth quoting directly.

If you want to know more about ChatGPT, AI tools , citation , and plagiarism , make sure to check out some of our other articles with explanations and examples.

- ChatGPT vs human editor

- ChatGPT citations

- Is ChatGPT trustworthy?

- Using ChatGPT for your studies

- What is ChatGPT?

- Chicago style

- Paraphrasing

- Critical thinking

Plagiarism

- Types of plagiarism

- Self-plagiarism

- Avoiding plagiarism

- Academic integrity

- Consequences of plagiarism

- Common knowledge

A quote is an exact copy of someone else’s words, usually enclosed in quotation marks and credited to the original author or speaker.

In academic writing , there are three main situations where quoting is the best choice:

- To analyze the author’s language (e.g., in a literary analysis essay )

- To give evidence from primary sources

- To accurately present a precise definition or argument

Don’t overuse quotes; your own voice should be dominant. If you just want to provide information from a source, it’s usually better to paraphrase or summarize .

Every time you quote a source , you must include a correctly formatted in-text citation . This looks slightly different depending on the citation style .

For example, a direct quote in APA is cited like this: “This is a quote” (Streefkerk, 2020, p. 5).

Every in-text citation should also correspond to a full reference at the end of your paper.

A block quote is a long quote formatted as a separate “block” of text. Instead of using quotation marks , you place the quote on a new line, and indent the entire quote to mark it apart from your own words.

The rules for when to apply block quote formatting depend on the citation style:

- APA block quotes are 40 words or longer.

- MLA block quotes are more than 4 lines of prose or 3 lines of poetry.

- Chicago block quotes are longer than 100 words.

If you’re quoting from a text that paraphrases or summarizes other sources and cites them in parentheses , APA and Chicago both recommend retaining the citations as part of the quote. However, MLA recommends omitting citations within a quote:

- APA: Smith states that “the literature on this topic (Jones, 2015; Sill, 2019; Paulson, 2020) shows no clear consensus” (Smith, 2019, p. 4).

- MLA: Smith states that “the literature on this topic shows no clear consensus” (Smith, 2019, p. 4).

Footnote or endnote numbers that appear within quoted text should be omitted in all styles.

If you want to cite an indirect source (one you’ve only seen quoted in another source), either locate the original source or use the phrase “as cited in” in your citation.

In scientific subjects, the information itself is more important than how it was expressed, so quoting should generally be kept to a minimum. In the arts and humanities, however, well-chosen quotes are often essential to a good paper.

In social sciences, it varies. If your research is mainly quantitative , you won’t include many quotes, but if it’s more qualitative , you may need to quote from the data you collected .

As a general guideline, quotes should take up no more than 5–10% of your paper. If in doubt, check with your instructor or supervisor how much quoting is appropriate in your field.

Cite this Scribbr article

If you want to cite this source, you can copy and paste the citation or click the “Cite this Scribbr article” button to automatically add the citation to our free Citation Generator.